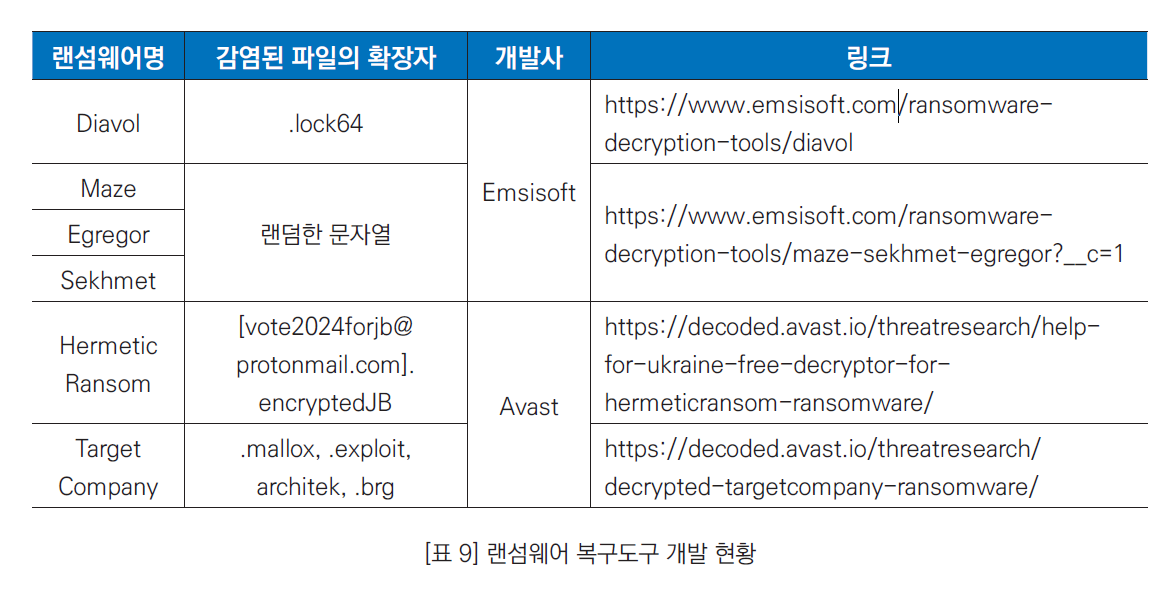

랜섬웨어 파일복구 툴들을 소개하는 포스팅을 하겠습니다. 2022년 1분기에는 Maze, Diavol, Sekmet, Egregor, HermeticRansom, TargetCompany 랜섬웨어 복구도구가 공개되었습니다. Emsisoft사에서 4종, Avast사에서 2종, 총 6종의 랜섬웨어 파일복구 툴이 개발되었습니다.

Divol 랜섬웨어는 2021년 10월에 처음 발견되었습니다. 해당 랜섬웨어에 감염되면 암호화된 파일에 ‘.lock64’확장자가 추가됩니다.

Emisisoft 사는 Diavol 랜섬웨어 파일복구 툴을 개발했습니다.

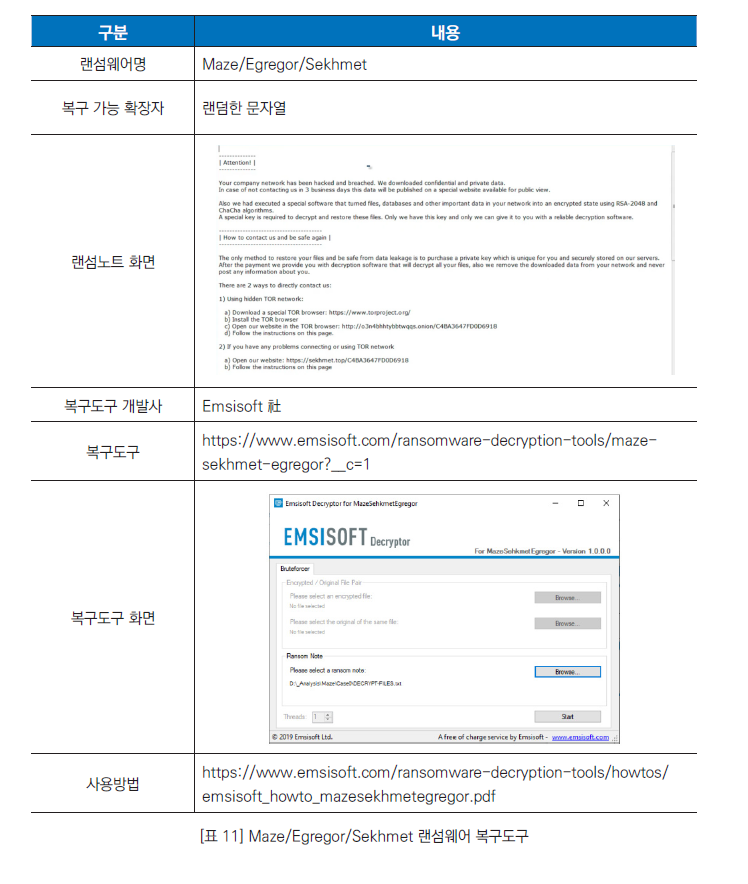

Maze, Egregor, Sekhmet 랜섬웨어에 감염되면 암호화된 파일에 랜덤한 문자열의 확장자가 추가됩니다. 해당 랜섬웨어를 개발한 공격자는 마스터 복호화 키를 BleepingComputer 포럼에 공개했으며, Emsisoft 사는 공개된 키를 이용하여 Maze/Egregor/Sekhmet 랜섬웨어 파일복구 툴을 개발했습니다.

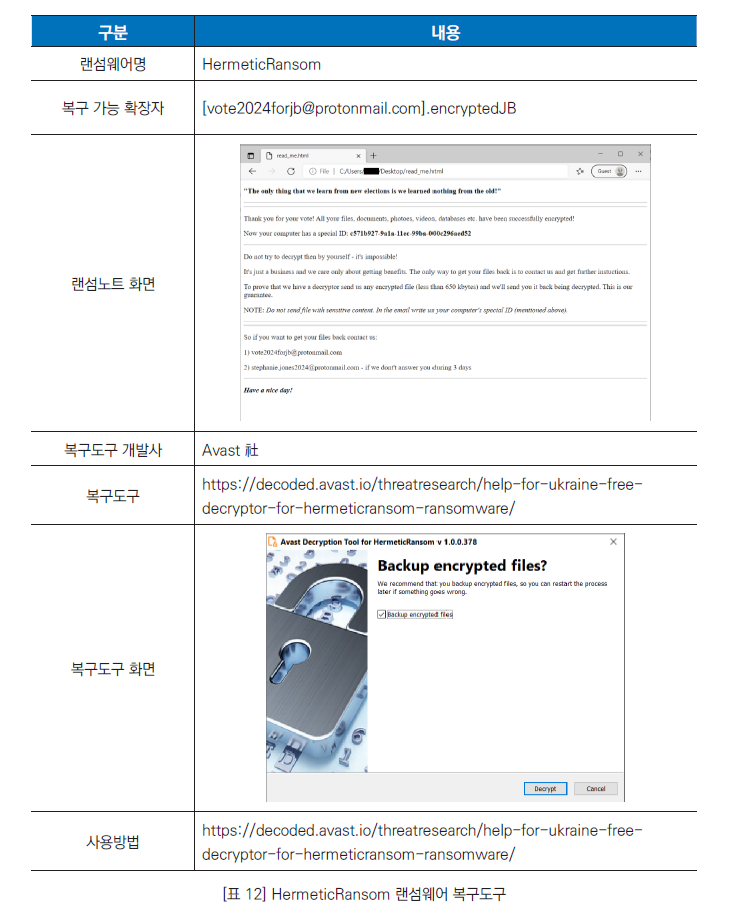

HermeticRansom 랜섬웨어는 2022년 2월에 처음 발견되었습니다. 해당 랜섬웨어에 감염되면 암호화된 파일에 ‘.[vote2024forjb@protonmail.com].encryptedJB’확장자가 추가됩니다. 미국의 보안회사인 CrowdStroke사는 해당 랜섬웨어의 GO 프로그래밍 언어로 작성된 암호화 스키마에서 취약점을 발견했고, 암호화된 파일을 복호화 해주는 스크립트를 공개했습니다.

Avast사는 공개된 정보를 이용하여 HermeticRansom 랜섬웨어 파일복구 도구를 개발했습니다.

TargetCompany 랜섬웨어는 2021년 6월에 처음 발견되었습니다. 해당 랜섬웨어에 감염되면 암호화된 파일에 ‘.mallox’. ‘.exploit’. ‘.architek’ 또는 ‘.brg’확장자가 추가됩니다. Avast사는 TargetCompany 랜섬웨어 파일복구 도구를 개발했습니다. 해당 복구도구를 실행하면 컴퓨터가 사용하는 프로세서의 대부분이 암호화키를 복구하는 과정에 사용됩니다. 이 과정은 많은 시간이 소요되는데 경우에 따라 최대 수십 시간이 소요될 수 있습니다.

2022년 1분기는 구글 트렌드 분석결과를 기준으로 2021년 4분기와 마찬가지로 랜섬웨어가 높은 검색량을 보입니다. 2021년과 마찬가지로 랜섬웨어 공격 그룹은 금전적 이익을 크게 얻을 수 있는 기업들을 주로 공격하고 있으며, 이에 대응하기 위해 미국, 호주, 영국 등에서는 정부 기관이나 기업에 랜섬웨어에 대응하는 방법과 정보를 제공하고 있습니다.

랜섬웨어 공격 그룹은 피해자의 시스템에 존재하는 파일을 암호화하여 복구 비용을 요구하는 방식과 함께 피해자의 데이터를 탈취하여 자신의 유출 사이트(Leak Site)에 일부 공개한 뒤 요구하는 금액을 지급하지 않을 시 데이터 전체를 공개하겠다고 협박하는 방식도 사용하고 있습니다.

이처럼 랜섬웨어 공격은 갈수록 사업화되고 있으며 금전적 이익을 최대한 얻기 위해 이중 협박 방식을 사용하고 있어 이에 대응할 수 있는 정교한 랜섬웨어 대응책이 필요한 상황입니다.

이상 랜섬웨어 파일복구 툴들을 소개하는 포스팅을 하였습니다. 랜섬웨어에 한 번 걸리면 랜섬웨어 파일복구 툴로 돌이키기는 쉽지 않고 불가능할 수도 있습니다. 예방이 최선책인데요. 미리미리 보안수칙을 정하시고 지키면서 랜섬웨어 예방을 하시기 바랍니다. 파이팅!!